Détectez les intrusions en minutes, pas en mois.

Trapster déploie des leurres (faux serveurs, identifiants et fichiers) sur votre réseau. Dès qu'un attaquant en touche un, vous recevez une alerte instantanée et fiable. Aucun réglage, aucun faux positif, aucune fatigue SOC.

Conçu par des experts en sécurité offensive

Votre SOC se noie dans les peut-être.

Les EDR, SIEM et XDR génèrent des océans de signaux. Les analystes passent leurs journées à prouver ce qui n'est pas une menace. Les vraies intrusions passent dans le bruit.

Du déploiement à la détection en quatre étapes.

Téléchargement

de VMs pré-configurées et adaptées à chaque entreprise

Installation

sur le réseau (VMWare, Hyper-V ou Proxmox)

Configuration

avec un template pré-configuré ou une large sélection de services (HTTP, FTP, SSH, SMB, DNS, LDAP, etc.)

Surveillance

Vos trapsters surveillent votre réseau pendant que vous travaillez

Réception

d'une alerte par email et notification sur le dashboard

Analyse

de l'alerte

Connexion

avec vos autres outils de sécurité pour éliminer la menace

Déployez vos leurres

Faux serveurs, bases de données, identifiants et fichiers, indiscernables de vos vrais systèmes. Déployez dans n'importe quel sous-réseau en quelques minutes (VMware, Hyper-V, Proxmox, etc.).

Restez silencieux

Les leurres sont invisibles aux utilisateurs légitimes, ils n'ont aucune raison d'être touchés. Zéro trafic légitime = zéro faux positif. Vos trapsters surveillent pendant que vous travaillez.

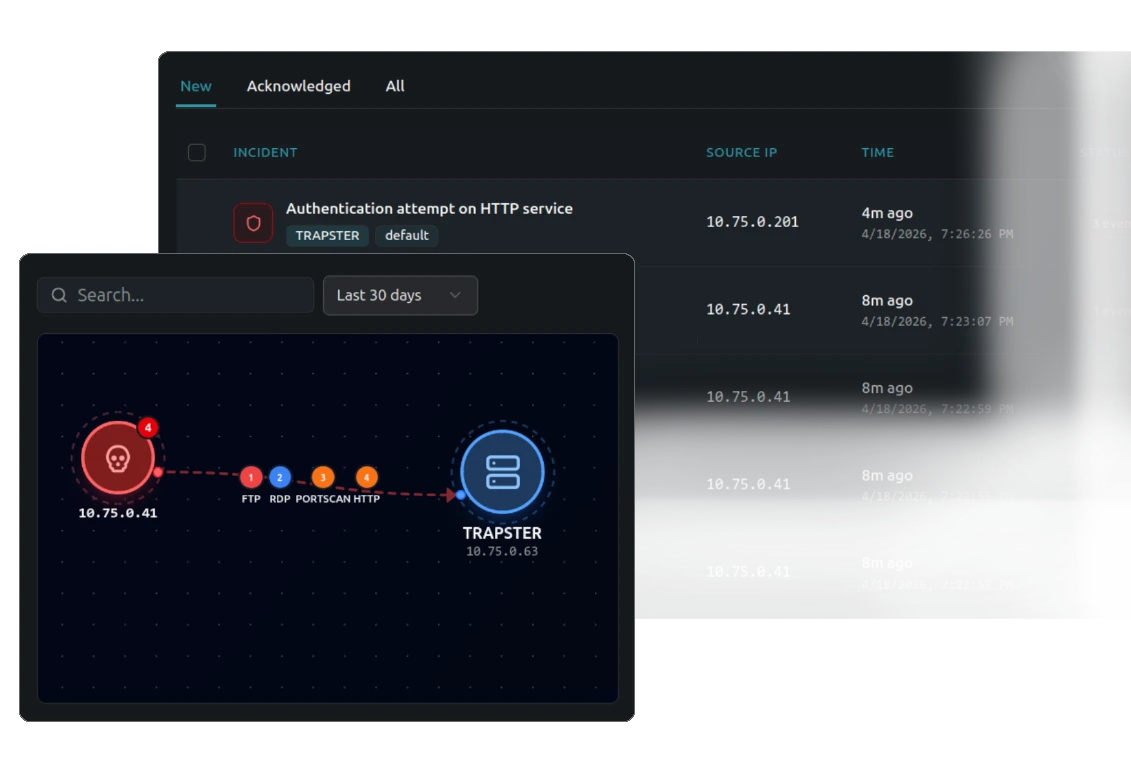

Détectez au premier contact

Dès qu'un leurre est sondé, scanné ou authentifié, un attaquant est à l'intérieur. Alerte haute confiance avec capture de session complète, envoyée par email, Slack, Teams ou dashboard.

Répondez avec des preuves

Chaque frappe, chaque commande, chaque payload enregistrés. Connectez directement à Sekoia, Splunk ou votre SOAR via Syslog ou notre API REST.

Tout ce qu'un programme de deception nécessite. Rien de plus.

Conçu pour les analystes qui n'ont pas le temps d'apprendre un nouvel outil. Dix minutes pour le premier leurre. Dix secondes pour la première alerte.

Installation rapide

Déploiement en quelques minutes, configuration automatique

Simple à utiliser

Pas besoin de compétences techniques avancées

Peu de faux positifs

Alertes de haute fidélité, investigation ciblée

Cloud Français

Hébergé chez OVHCloud, développé en France

Honeytokens

Identifiants piégés, fausses clés API, fichiers leurres, toute interaction déclenche une alerte instantanée

Récupération des actions

Chaque donnée, commande, et payload enregistrés

Certifié ISO 27001

Certifié par BSI Group, garantissant la confidentialité, l'intégrité et la disponibilité de vos données.

Laissez les attaquants vous trouver en premier.

30 minutes. Un appel. Nous cartographions les leurres sur votre réseau et vous montrons ce qu'un attaquant verrait, avant qu'il ne le fasse.

Un produit de Ballpoint

Conçu par des experts en sécurité offensive

Notre constat après des centaines de tests d'intrusion : trop peu d'entreprises détectent les attaques à temps. Les solutions EDR/XDR sont souvent contournées par des attaquants expérimentés.

Trapster est né de cette réalité terrain. En tant que pentesters, nous savons qu'un honeypot bien placé est l'un des outils les plus efficaces pour détecter une intrusion.